La crescita turistica degli ultimi anni del nostro territorio, e le continue attenzioni e richieste di realizzazione di eventi unici ed esclusivi non ultimo il G7, deve sollevare una maggiore consapevolezza ed attenzine degli operatori tutristici alla sicurezza sia fisica che informatica,e deve far riflettere su alcuni aspetti della cybersicurezza anche in abito turistico. Le aziende turistiche raccolgono una grande quantità di dati personali ma anche relativi a carte di credito e sistemi di pagamento elettronici, e di profilazione, basti pensare alle informazioni relative alle preferenze di viaggio. Questa attitudine espone le strutture ricettive a potenziali attacchi ransomware, proprio per l’appetibilità di questi dati.

Un approccio alla sicurezza informatica ed alle misure da implementare data l’origine di natura internazionale die dati raccolti, può trovare proprio in una misura Europea una la risposta. Questa può essere la NIS2.

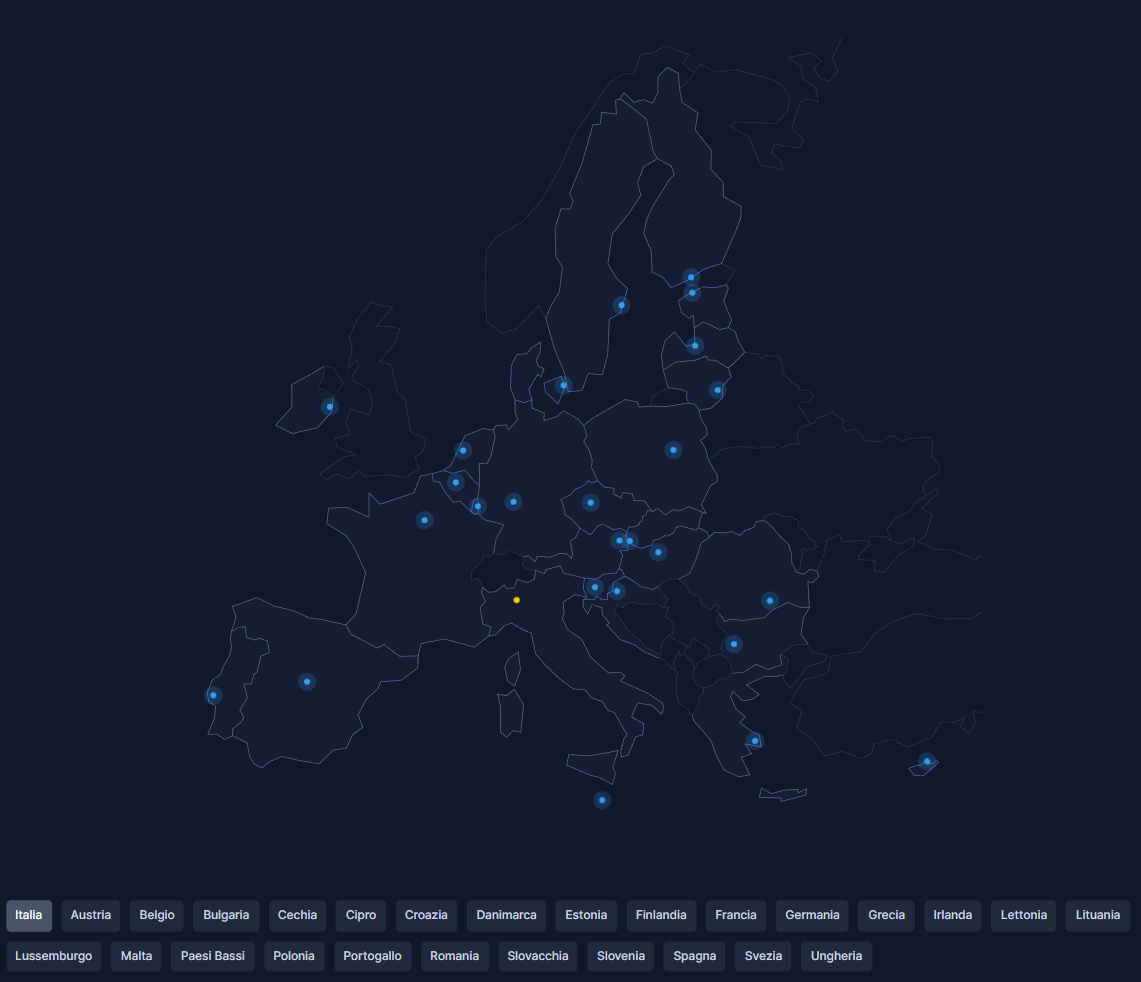

La NIS2 è una direttiva dell’Unione Europea, formalmente conosciuta come “Direttiva (UE) 2022/2555 del Parlamento europeo e del Consiglio, del 14 dicembre 2022, relativa a misure per un livello comune elevato di cibersicurezza nell’Unione”, che aggiorna la precedente Direttiva NIS (Direttiva sulla sicurezza delle reti e dei sistemi informativi) del 2016. L’obiettivo principale della NIS2 è rafforzare la sicurezza informatica all’interno dell’UE, migliorando la resilienza e le capacità di risposta delle infrastrutture critiche e delle organizzazioni di rilevanza nazionale e europea.

La Direttiva NIS2 si applica a una vasta gamma di settori, sia essenziali che importanti, per rafforzare la resilienza dell’Europa contro le minacce informatiche.

A chi si applica: Settori ad alta criticità: energia, trasporti, settore bancario, infrastrutture dei mercati finanziari, settore sanitario, acqua potabile, acque reflue, infrastrutture digitali, gestori di servizi Tlc b2b, pubblica amministrazione e settore spazio.

Altri settori critici: servizi postali, gestione dei rifiuti, produzione e distribuzione di sostanze chimiche, produzione di alimenti, fabbricazione di dispositivi medici, fabbricazione di computer ed elettronica, fabbricazione di apparecchiature elettriche, fabbricazione di macchinari, fabbricazione di autoveicoli, fornitori di servizi digitali, organizzazioni di ricerca.

Questi settori sono considerati vitali per il funzionamento della società e dell’economia, e quindi la loro protezione è essenziale per la sicurezza collettiva. La NIS2 mira a garantire che queste aree siano adeguatamente protette dalle crescenti minacce alla sicurezza informatica.

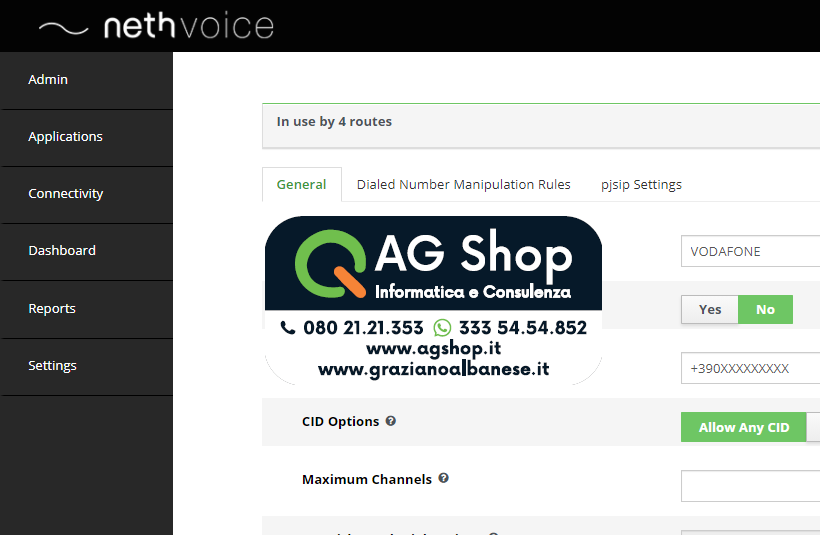

Ma secondo la nostra esperienza, l’approccio alle misure della NIS2 può sicuramente essere la risposta all’implementazione di misure idonee di sicurezza informatica anche per il settore turistico e per un territorio come quello di Fasano fortemente orientato in questo settore.

Cosa prevede: Se un’azienda non rispetta i requisiti della Direttiva NIS2, può incorrere in diverse misure di applicazione. Queste possono includere istruzioni vincolanti, la raccomandazione di un audit di sicurezza e multe amministrative. Queste sanzioni significative dimostrano l’importanza che l’Unione Europea attribuisce alla conformità con le normative sulla sicurezza informatica.

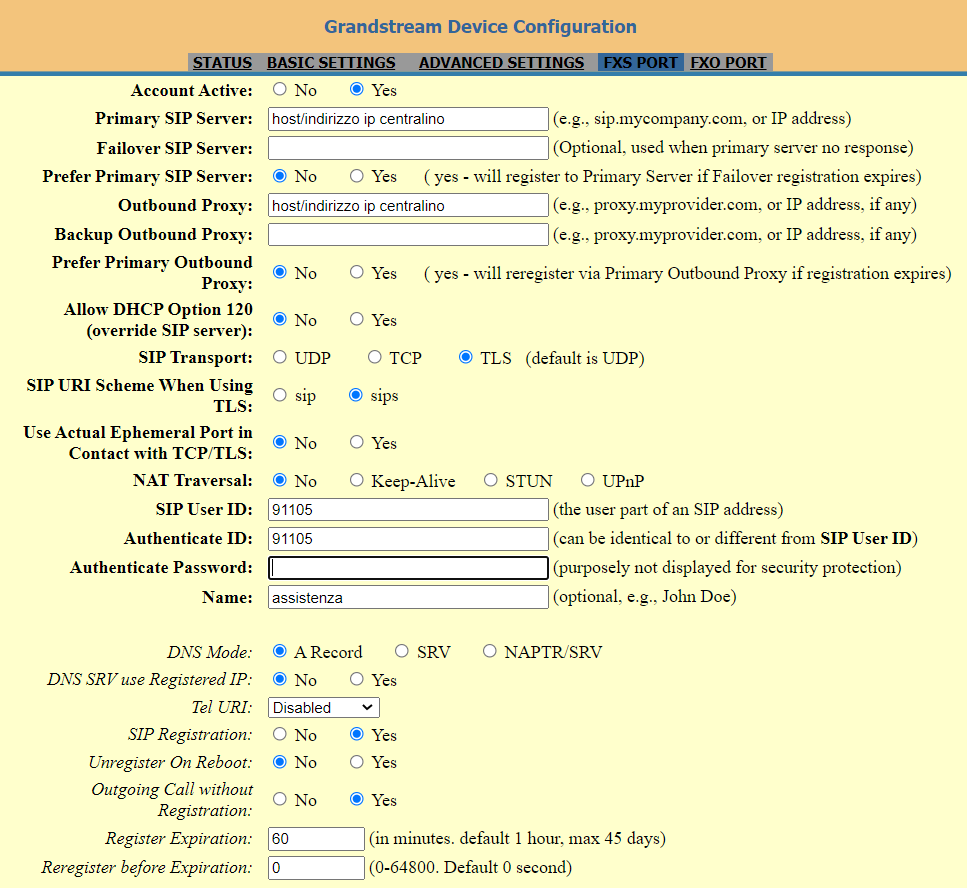

I requisiti minimi di sicurezza previsti dalla Direttiva NIS2 includono:

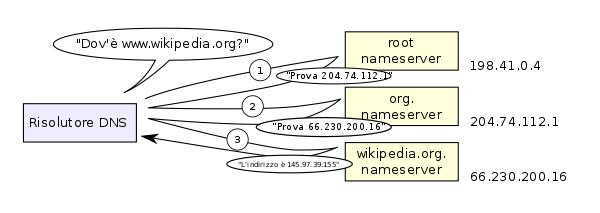

- Analisi e valutazione dei rischi: le aziende devono eseguire valutazioni approfondite dei rischi per i loro sistemi informativi, comprese operazioni di vulnerability assessment e penetration test

- Gestione degli incidenti: è necessario avere un piano e un’attività di monitoraggio continuo per rispondere prontamente agli incidenti di sicurezza informatica2.

- Piani di continuità aziendale: le organizzazioni devono sviluppare piani per garantire la continuità delle operazioni in caso di incidenti o crisi

- Test di sicurezza: devono essere condotti regolarmente per verificare l’efficacia delle misure di gestione del rischio

- Compliance nella supply chain: è richiesto che tutti gli attori coinvolti nella supply chain rispettino i requisiti di sicurezza.

Questi requisiti sono fondamentali per assicurare un alto livello di sicurezza informatica e per proteggere le infrastrutture critiche e i servizi essenziali dall’aumento delle minacce cyber.

Obblighi di Sicurezza e Notifica:Gli operatori dei servizi essenziali e i fornitori di servizi digitali devono implementare misure di sicurezza appropriate per gestire i rischi relativi alla sicurezza delle reti e dei sistemi informativi. Inoltre, devono notificare tempestivamente agli organismi competenti eventuali incidenti di sicurezza significativi.

Miglioramento della Cooperazione: La NIS2 prevede un rafforzamento della cooperazione a livello europeo, con la creazione di un quadro di cooperazione più strutturato tra gli Stati membri, la Commissione europea e l’Agenzia dell’Unione europea per la cibersicurezza (ENISA). Questo include la condivisione delle informazioni e la collaborazione in caso di incidenti di sicurezza rilevanti.

In conclusione: La NIS2 rappresenta un passo importante verso un ambiente digitale più sicuro e resiliente nell’UE, rispondendo alle crescenti minacce informatiche e ai rischi associati alla dipendenza crescente dalle tecnologie digitali, mira a migliorare la resilienza delle infrastrutture critiche e delle organizzazioni essenziali attraverso l’adozione di misure di sicurezza più avanzate e la preparazione a rispondere efficacemente agli incidenti di sicurezza.

Quale miglior approccio allora per le strutture ricettive, che anche se no obbligate possono ritrovare in queste misure delle liee guida per orientarsi nella materia della sicurezza informatica, ma non solo queste l’attenzione alla materia della sicurezza informatica può anche diventare un plus per reputazione della struttura stessa ed un motivo di valutazione da parte di ospiti e agenzie che organizzano eventi esclusivi.

Link utili:

https://www.enisa.europa.eu/

https://www.csirt.gov.it/